W Cydii pojawił się wczoraj program iKeyGuard. Kosztuje on w pełnej wersji 9,99$ i pozwala zapisać wszystkie klawisze jakie zostały wciśnięte na naszym iPhone czy iPadzie. Czyli jest klasycznym Key Loggerem. Zapisane stuknięcia w klawisze mogą być wysłane np. emailem. Oczywiście wszystko bez wiedzy osoby używającej iPhone’a. Producent reklamuje go jako całkowicie przeźroczysty i nie do wykrycia.

W Cydii pojawił się wczoraj program iKeyGuard. Kosztuje on w pełnej wersji 9,99$ i pozwala zapisać wszystkie klawisze jakie zostały wciśnięte na naszym iPhone czy iPadzie. Czyli jest klasycznym Key Loggerem. Zapisane stuknięcia w klawisze mogą być wysłane np. emailem. Oczywiście wszystko bez wiedzy osoby używającej iPhone’a. Producent reklamuje go jako całkowicie przeźroczysty i nie do wykrycia.

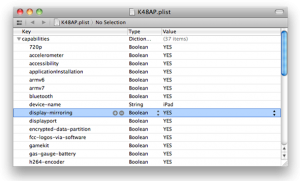

Instalacji programu na urządzeniu w trybie Jailbreak dokonujemy z Cydii z repozytorium BigBoss, potem trzeba poziomu Safari na urządzeniu wejść na stronę http://localhost:4444 i go skonfigurować. W tym miejscu kupujemy tez licencję na program, w wersji bezpłatnej zapisze on tylko kilka pierwszych słów.

Producent przekonuje nas, że dzięki niemu możemy np sprawdzać sobie co napisaliśmy na naszym urządzeniu :) lub kontrolować pracowników, czy nie wysyłają poufnych danych. Jednak Wy pewnie doskonale wiecie do czego głównie będzie on wykorzystywany – i muszę od razu zaznaczyć, że nie jest to legalne.